Apa yang harus anda lakukan jika anda menangkap enkripsi ransomware mid-operasi?

Anda boot up komputer anda satu hari dan saat menggunakannya anda melihat bahwa anda drive adalah luar biasa sibuk. Anda memeriksa Sistem Monitor dan melihat bahwa sebuah proses yang tidak diketahui menggunakan CPU dan keduanya membaca dan menulis banyak ke drive. Anda segera melakukan pencarian web untuk nama proses, dan menemukan bahwa itu's nama dari sebuah program ransomware. Berita juga datang, bercerita tentang bagaimana sebuah perangkat lunak populer situs distribusi baru-baru ini diretas dan digunakan untuk mendistribusikan ini sama ransomware. Anda baru saja menginstal sebuah program dari situs tersebut. Jelas, ransomware adalah dalam proses melakukan pekerjaan kotor.

Anda memiliki sejumlah besar data penting pada drive internal, dan tidak ada cadangan. Ada juga sejumlah besar non-data penting pada drive.

Pertanyaan ini's judulnya "mid" operasi, tetapi dalam contoh ini kami belum diselidiki sampai seberapa jauh ransomware mungkin telah benar-benar berhasil dalam "bekerja."

Kita dapat melihat dua situasi:

-

Anda ingin melestarikan sebanyak data anda sebanyak mungkin. Namun, membayar tebusan adalah keluar dari pertanyaan.

-

Jika mungkin tanpa resiko, anda ingin mengetahui apakah bagian-bagian penting dari data anda yang benar-benar terenkripsi dan ditimpa. Anda juga ingin mencoba dan ekstrak sebanyak data anda sebanyak mungkin tanpa membuat hal-hal buruk. Anda akan benci untuk membayar uang tebusan. Tapi bagian-bagian tertentu data sangat penting untuk anda bahwa anda akan, pada akhirnya, sebagai jalan terakhir, seperti masih akan mampu membayar untuk kesempatan untuk mendapatkan mereka kembali daripada risiko kehilangan salah satu dari mereka.

Langkah demi langkah, apa yang adalah hal yang ideal untuk dilakukan dalam situasi 1 dan 2? Dan mengapa?

Catatan: Ini adalah hipotetis. Itu belum't benar-benar terjadi padaku. Aku selalu menjaga offsite backup data penting saya dan saya've pernah terpengaruh oleh ransomware.

Hibernate komputer

Jika ransomware yang mengenkripsi file, kuncinya adalah untuk menggunakan enkripsi adalah suatu tempat di memori. Akan lebih baik untuk mendapatkan dump kehabisan memori, tetapi anda tidak memiliki hardware yang tepat untuk itu tersedia. Dumping hanya proses yang benar juga harus bekerja, tapi yang satu tidak mungkin sepele (misalnya. kode berbahaya yang dapat berjalan di dalam explorer.exe), dan kita perlu membuangnya sekarang****.

Hibernate komputer adalah cara yang murah untuk mendapatkan sebuah memori gambar¹ Maka bisa dipasang read-only pada komputer yang bersih untuk

a) Penilaian terhadap kerusakan yang ditimbulkan oleh ransomware

b) Pemulihan dari file terenkripsi²

c) Forensik ekstraksi di memori utama dari proses berbahaya, canggih lainnya recovery file, dll.

Perhatikan bahwa dengan hanya membaca maksud saya tidak menulis dilakukan pada semua, untuk maksimum kemungkinan pemulihan. Menghubungkan normal untuk sistem Windows yang lain tidak't memberikan itu.

Untuk (c) anda mungkin akan membutuhkan dukungan profesional. Mungkin disediakan secara gratis oleh vendor antivirus anda.

Bahkan jika anda don't berhasil memulihkan semua file anda atau anda akan mengatakan itu adalah tidak mungkin atau terlalu mahal, menjaga disk dengan file terenkripsi. Apa itu's tidak mungkin hari ini, mungkin lebih murah atau bahkan sepele dalam beberapa bulan.

Saya sarankan bahwa anda hanya melakukan instalasi baru pada disk yang berbeda (anda akan menginstal ulang pula, komputer yang terinfeksi, ingat?), dan menjaga terinfeksi satu -benar diberi label dalam laci.

--

Sedangkan untuk pertanyaan kedua, di mana anda really ingin membayar ransom I'm cukup yakin ransomware penulis bisa memberikan anda kembali file anda bahkan jika tidak semua dari mereka dienkripsi. Tapi jika benar-benar diperlukan, anda bisa boot dari hibernasi disk setelah kloning itu, dan biarkan menyelesaikan enkripsi (sekarang didukung-up) file...

¹ NB: jika anda tidak't memiliki file hibernasi, ini mungkin menimpa plaintext versi sekarang-file terenkripsi yang bisa telah pulih (tidak relevan untuk paling baru ransomware, meskipun).

² dengan Asumsi mereka tidak terinfeksi...

Apa yang akan saya lakukan:

- Menangguhkan proses. Don't membunuhnya, hanya jeda itu.

- Terlihat dalam proses pohon jika ada orang tua yang mungkin perlu menangguhkan juga.

- Tarik kabel jaringan dan/atau mematikan wi-fi (dan jika anda're paranoid, Bluetooth juga).

- Periksa membuka file oleh proses-proses tersebut untuk melihat mana yang saat ini enkripsi. Jika itu's salah satu yang sangat penting, anda mungkin ingin menyalin file dalam keadaan saat ini (sementara proses yang ditangguhkan) dan kemudian membiarkannya bergerak untuk file berikutnya, sehingga tidak't rusak. Jika file berikutnya juga ternyata menjadi penting, baik, baik mengetahui pola dan copy file satu langkah ke depan atau hanya mulai menyalin semua file anda sudah.

- Google cara membuat dump memori dari sebuah proses yang tertentu OS, kemudian membuat dump memori dari proses yang relevan. Heck, saya bisa membuang semua memori virtual dari mesin.

- Menutup program lain.

- Sinkronisasi disk(s) sehingga tidak ada cache menulis lagi.

- Daya tarik. Jika laptop: keluarkan baterai, kemudian memindahkan daya (jika terpasang).

Anda sekarang dalam kondisi yang cukup baik dengan posisi: daya dimatikan begitu diperhatikan lebih lanjut dapat terjadi, dan anda memiliki apa pun enkripsi kunci itu menggunakan plus program asli. Masalahnya adalah untuk menemukan bahwa kunci enkripsi dan metode enkripsi, tetapi harus berada di suatu tempat dalam proses memori: hanya masalah waktu. Hubungi teman-teman hacker untuk melakukan reverse engineering program, atau bahkan mungkin sebuah perusahaan antivirus: mereka mungkin memiliki banyak pelanggan dengan ransomware dan akan sangat penasaran untuk mendapatkan dump kehabisan memori untuk mengekstrak kunci.

Hooking up hard drive ke komputer lain akan memulihkan file yang tidak terenkripsi namun, tanpa banyak risiko. Hanya don't mengeksekusi setiap Kata macro atau terbuka .exe file dari drive atau sesuatu.

Ringkasan

Jeda ransomware proses sehingga kita dapat membuat salinan dan memori untuk menemukan kunci enkripsi nanti. Kemudian mengubah sistem off dan mengikuti akal sehat dari sana. Berhati-hatilah penting file-file yang rusak (setengah file yang dienkripsi), cek yang satu itu saat ini bekerja pada setelah berhenti itu.

Dalam menanggapi komentar

Komentar ini memiliki beberapa upvotes sekarang:

"kunci enkripsi" tidak akan membantu dalam banyak kasus, pada startup ransomware menghubungkan ke komando dan kontrol server dan permintaan baru enkripsi pasangan(publik dan swasta) yang akan dibuat. Server menciptakan pasangan, toko, pribadi, dan mengirimkan publik untuk mesin yang terinfeksi. Kemudian mesin yang terinfeksi menggunakan kunci publik untuk mengenkripsi file, dan satu-satunya cara untuk mencegahnya adalah dengan menggunakan kunci privat, yang tidak pernah ditransfer ke korban mesin sampai pembayaran selesai. – Anton Banchev

Ini adalah kekhawatiran saya berpikir saat menulis posting, tapi belum dibahas belum.

Tidak ada yang pernah mengenkripsi data ** dengan enkripsi asimetris (juga dikenal sebagai enkripsi kunci publik). It's hanya terlalu lambat, jadi kripto asimetrik hanya digunakan di hybrid enkripsi skema. Bahkan benchmark seperti yang dibangun ke openssl laporan megabyte per detik untuk AES dan operasi per detik untuk RSA. Tidak sebanding sama sekali. Memukul hanya aku've telah mampu menemukan ini Stack Overflow menjawab dengan sumber yang bahkan tidak mengungkapkan metode mereka: enkripsi asimetris adalah 1000 kali lebih lambat dari enkripsi simetris.

Dengan demikian, enkripsi yang digunakan untuk masing-masing file adalah hampir pasti enkripsi simetris (seperti AES), yang berarti kita juga dapat mendekripsi dengan kunci yang sama seperti yang sedang dienkripsi dengan.

Update: tampaknya setidaknya salah satu dari banyak varian ransomware menggunakan enkripsi kunci publik saja. Rupanya itu hanya cukup cepat untuk digunakan, atau mereka jelas tidak akan dapat menggunakannya. Saya kira anda lebih baik berharap anda don't memiliki varian ini? Akhir dari pembaruan.

Saya don't tahu dari setiap ransomware yang melakukan hal ini, tapi satu-satunya cara ini masih bisa menjadi masalah adalah ketika masing-masing file memiliki kunci enkripsi yang unik. Dalam kasus itu saat ini file yang dapat dipulihkan dari memori. Hal ini akan menyebabkan masalah manajemen penting bagi mereka meskipun: masing-masing tombol akan baik harus ditransmisikan, atau disimpan dalam basis data yang dienkripsi dengan (simetris) master key. Dalam kasus terakhir, anda mungkin bisa memulihkan master key dari memori juga, dalam kasus mantan anda punya masalah. Tapi ini semua hanya spekulasi anyway, saya don't tahu apa-apa ransomware yang melakukan hal ini.

Ransom-ware (atau perangkat lunak enkripsi untuk hal itu) tidak akan mengenkripsi file yang di-tempat, karena dienkripsi filesize tidak akan cocok dengan yang tidak terenkripsi filesize bit-untuk-bit (kecuali's hanya xor shuffle, dalam hal ini's tidak benar-benar enkripsi). Yang lebih penting, aborsi spontan dari proses enkripsi (karena shutdown, kehabisan baterai, dll) akan membuat file yang rusak yang tidak dapat ditebus. Sebagai gantinya, program-program ini selalu membuat file terenkripsi dari yang lama, kemudian menghapus yang lama. Pada kenyataannya, sebagian besar ransom-ware program pemeriksaan untuk me-restart setengah-dienkripsi file besar karena shutdown/restart.

Jadi jika anda menemukan mid-enkripsi, anda matikan komputer anda - sesegera mungkin - dan me-mount hard drive yang tidak terpengaruh mesin untuk cadangan.

Mengenai apakah atau tidak saya membayar uang tebusan - saya tidak tahu. Tergantung pada ukuran tebusan dan sifat apa's pada hard drive saya pada saat itu. Sejak saya membuat sekitar $2,50 per jam, dan hard drive saya terutama berisi publik yang tersedia data ilmiah, jawabannya kemungkinan besar tidak ada.

EDIT:

Hibernasi, seperti yang direkomendasikan oleh poster yang lainnya, adalah hipotetis unggul untuk mematikan komputer dengan berbagai cara. Namun, secara praktis, hibernasi mungkin tidak bekerja. Setiap proses dapat memberitahu sistem bahwa itu adalah sibuk dan tidak bisa berhenti sekarang-bahkan YouTube video kucing bermain piano dapat melakukan hal ini. Hal ini berlaku untuk OSX, Windows, dan Linux (tergantung pada bagaimana anda hibernate untuk Linux). Satu-satunya solusi dalam kasus ini di mana proses menolak untuk menangguhkan adalah untuk membunuh proses - yang berarti tidak ada dump kehabisan memori. Jadi secara pribadi, aku'd suka berhenti enkripsi tersebut sesegera mungkin dengan menarik keluar kekuatan chord, karena jika ada's satu hal yang saya dapat menjamin, bahwa bahwa ransomware akan menempatkan kunci kembali ke memori berikutnya waktu boot sistem, karena saya didn't membiarkan hal menyelesaikan pekerjaan.

[Mod Note: jawaban Ini menerima banyak bendera, tapi tidak layak penghapusan. Ini adalah potensial valid tindakan, meskipun berisiko dan berpotensi ilegal di beberapa yurisdiksi. Dari a teknis sudut pandang, ini memiliki kesempatan untuk menjadi cara untuk melestarikan data. Silakan lihat Meta untuk diskusi lebih lanjut.]

Hal terbaik untuk dilakukan adalah tidak ada. Melakukan sesuatu yang bodoh akan menyebabkan kehilangan data atau korupsi. Biarkan itu selesai dan kemudian menghubungi orang-orang yang tercantum di sana, membayar uang tebusan, dan anda baik untuk pergi. Kami adalah profesional dan akan membantu anda mendapatkan file anda kembali.

Disclaimer: saya ransomware pengembang.

Pertanyaan kedua dapat menghasilkan banyak pendapat sebagai jawaban. Saya akan fokus pada pertanyaan pertama. Apa yang anda lakukan untuk menghentikan potensi ditebus enkripsi berlangsung?

Langkah-langkah:

-

Un-plug mesin anda dari internet segera. Menggunakan mesin pencarian internet untuk solusi.

-

Mematikan mesin yang terkena dengan dingin power-down. Jangan menunggu mesin untuk menyelesaikan normal power-down perangkat lunak inspeksi.

-

Cabut hard-drive dari mesin.

-

Menginstal hard-drive pada mesin dan menginstal yang baru, bersih OS.

-

Plug asli drive ke motherboard sehingga OS baru dapat mengakses drive.

-

Power up OS baru, akses drive lama, dan membuat cadangan.

-

Menyimpan backup di lokasi aman secara fisik yang terpisah dari aslinya (dalam kasus kebakaran, banjir, tornado, dll).

-

Meningkatkan web-browser keamanan. Banyak ransomeware dipasang melalui JavaScript malware.

Adapun pertanyaan kedua: mungkin anda dapat merekonstruksi beberapa data yang harus dienkripsi. Langkah-langkah berikut mungkin dapat membantu, setelah langkah-langkah di atas selesai.

-

Audit data pada drive asli untuk menentukan jika file telah berhasil dienkripsi. Catatan file yang dienkripsi. (Audit ini harus dilakukan dari OS bersih.)

-

Dari memori (karena tidak ada cadangan), mencoba untuk mengingat apa isi dari file-file tersebut dan betapa pentingnya mereka.

-

Sekarang, dengan fokus pada yang paling penting file-file yang dienkripsi, melihat apakah file recovery teknik yang dapat memulihkan file yang asli. Sejak enkripsi tidak over-menulis di tempat (karena berbagai alasan), ransomware akan diakses file asli saat membuat versi yang dienkripsi. Maka dapat menghapus file asli dengan berbagai tingkat keberhasilan. Hubungi file recovery ahli untuk mengetahui apakah anda unlinked file asli masih ada pada disk anda.

Ingat untuk melindungi diri sendiri di masa depan. Membuat backup, menjaga mereka off-line, dan mencegah ransomware dari menginstal. Melihat Bagaimana ransomware dapatkan pada orang-orang's komputer?

Mematikan komputernya segera. Asalkan anda're tidak akan membayar uang tebusan, setiap data bahwa virus pengolahan hilang pula. Jadi hanya menekan tombol power dan tahan, atau cabut kawat.

* Menginstal Ubuntu atau yang lain portable distribusi Linux ke USB flashdisk anda.** Terakhir kali saya melakukan ini itu sesuai 2GB tongkat. Saya kloning HDD saya untuk SSD dengan sistem berkas Windows. Mount filesystem anda hanya-baca.

Backup hanya non-eksekusi data. I'm tidak yakin berapa banyak virus yang menginfeksi executable lain, tapi jika saya membuat virus, hal ini juga akan menginfeksi Java JAR arsip, server PHP script, batch dan hash script dan segala sesuatu yang lain yang bisa aku pikirkan. Setiap program yang dapat mengeksekusi perintah-perintah sistem dapat berpotensi menahan virus dan melaksanakannya. It's tidak mungkin, tapi itu mungkin. Misalnya, anda dapat base64 encode biner ke bash file...

Anda akan membutuhkan hard drive lain. Mengisinya dengan dokumen, foto, atau source. Berkaitan dengan poin sebelumnya saya dibuat, check the source's status. Jika anda menggunakan source control, dump source. Proses akan memakan waktu lama. Hati-hati memilih hanya apa yang anda butuhkan. Mungkin anda'akan mencari tahu berapa banyak ruang HDD diduduki oleh hal-hal yang anda don't bahkan ingat atau butuhkan.

Format yang terinfeksi hard drive. Entah apakah ini dari Linux rescue system atau masukkan pilihan anda disk instalasi OS dan biarkan installer format hard drive.

Saya tidak merekomendasikan back up terinfeksi hard drive. Anda mungkin cenderung untuk menyimpan salinan dari terinfeksi hard drive untuk kepentingan dokumen anda mungkin telah dilupakan. It's perangkap, hanya membiarkannya pergi. Anda akan menemukan banyak dokumen dalam email anda di inbox atau folder terkirim.

Selain itu untuk shutdown & copy pendekatan lain telah disebutkan di sana's faktor lain: ransomware ingin menyembunyikan apa yang's terjadi sampai's selesai's jahat--dengan demikian file yang dienkripsi biasanya masih dapat dibaca seolah-olah mereka tidak't dienkripsi sampai's siap untuk menuntut itu's tebusan.

Setelah anda menemukan lokasi file yang akan dienkripsi menempatkan mesin kembali bersama-sama tidak di internet dan mencoba untuk menyalin mereka. Jika ini bekerja, tapi doesn't mendapatkan mereka semua menaruh backup kembali di HD dan ambil lagi.

Triase Situasi (memohon situasional-prinsip kesadaran)##

- Dimana komputer sekarang? Di Kantor? Di rumah? Di sebuah hotel? Sebaliknya di jalan?

- Perlindungan apa yang ditawarkan di sini? Jika anda menarik kabel jaringan atau mematikan wi-fi, anda dapat memindahkan komputer ke komputer yang lebih dilindungi lingkungan? Anda dapat memindahkannya ke Kantor? Jika demikian, memotong jaringan sekarang! SECEPATNYA!! Namun, tidak menutup setiap program -- meninggalkan mereka semua terbuka di negara yang mereka berada di. Don't menutup tab browser. Don't dekat tersangka dokumen atau email.

-

Jika portabel, membawa komputer ke kantor. Anda meminta anda infosec tim atau pimpinan jika mereka memiliki prosedur untuk menangani ransomware, seperti Data Forensik Insiden kemampuan Respon. Anda mengetahui jika mereka memiliki platform keamanan yang mencegah malware komunikasi, seperti secure web gateway atau Unified Threat Management solutions.

Penahanan Siklus (melakukan ini dalam urutan dari atas ke bawah)##

- Menjaga komputer tidak terhubung ke Internet global. Menggunakan komputer lain dan USB drive, jika tersedia. Jika tidak tersedia, cari tahu apa yang anda dapat tentang ransomware. Cari nama proses, file ekstensi (misalnya, .mootools untuk file-file yang ada di Desktop). Menggunakan komputer yang terpisah untuk pencarian tentang ransomware. Terutama kunjungi -- https://www.nomoreransom.org

- Jauhkan semua program yang terbuka seperti mereka. Tidak shutdown atau reboot lagi. Jika anda bisa mendapatkan Data installer dari mesin terpisah tanpa mengubah jaringan kembali, copy installer ke komputer, tapi tidak menjalankan hal itu belum. Jangan biarkan hal itu atau apa pun reboot komputer. MalwareBytes adalah baik untuk Windows atau macOS-dan anda harus menggunakan versi lisensi jika anda adalah Bisnis. Jika ini adalah keadaan darurat, mungkin etis ok untuk membeli lisensi kemudian -- anda ITU kepemimpinan's call.

- Pekerjaan ini sebagai sebuah kejadian. Dokumen apa yang anda temukan pada saat ini dan apa yang terus anda cari. Lebih-matang Data Forensik dan Respon Insiden program (DFIR) akan memiliki beberapa hal-hal dasar di tempat. Anda mungkin ingin memulai pada sekarang ini. Mereka termasuk: 1) pembuangan jaringan (seperti yang terisolasi hub dengan DHCP server, tapi maju CSIRTs akan memiliki orang-orang dengan kemampuan untuk VPN secara langsung), dengan, setidaknya, DNS RPZ atau DNS Blackhole kapasitas -- paling-paling, mungkin penuh-honeynet atau menipu-platform sistem. 2) Bisa jadi ini terisolasi jaringan adalah pencitraan platform (misalnya, Microsoft SCCM, CloneZilla, FogProject, Symantec Client Management, sebelumnya Altiris, atau Hantu) dengan PXE boot kemampuan. Hal ini akan membuat lokasi yang besar untuk Malware Management Framework (MMF), dewasa DFIR kemampuan yang membantu dalam skenario ini. Jika cowok-COWOK-cewek dapat secara manual atau secara otomatis mengidentifikasi tersangka ransomware proses, file, entri registry, dan/atau artefak lainnya kemudian kembali ke modus penelitian.

- (Opsional) Mengaktifkan DFIR proses atau platform. Sangat-dewasa DFIR program ini akan memiliki beberapa item maju di tempat. Melanjutkan dari sebelumnya (dan mudah-mudahan pada saat yang sama mengisolasi jaringan, meskipun kemampuan ini bagus untuk memiliki dalam produksi jaringan juga), ini mungkin termasuk: 3) forensik-analisis lingkungan, terutama didistribusikan forensik sistem, seperti Google Respon Cepat. Komponen lain yang ditemukan di sini akan berbasis klien, remote imaging kemampuan, seperti NBDServer. Perbedaan utama adalah bahwa GRR adalah aplikasi berbasis agen, koleksi berorientasi sistem dengan antarmuka web, sementara NBDServer adalah cara untuk memasang Linux forensic workstation untuk menyerang komputer Windows. Anda mungkin ingin baik, tapi GRR juga akan bekerja dengan macOS (lihat juga osquery). 4) alat-alat Forensik yang ambil artefak tertentu untuk pengolahan forensik workstation. Favorit saya, dan yang's termasuk dalam GRR, adalah pmem (yaitu, winpmem, linpmem, osxpmem). Baru-baru repo untuk men-download ini langsung tersedia di sini, dan mungkin ada update nanti di sini. Buka cmd.exe shell dengan mengklik kanan ke Run As Administrator (atau macOS/Terminal Linux shell dengan sudo/hak root) dan kemudian jalankan pmem utilitas. Setelah anda've berkumpul output, copy artefak untuk anda forensik workstation dan menganalisis dengan rekall dan/atau Volatilitas Framework (keduanya terkenal di DFIR masyarakat). Hal ini bagus untuk mengumpulkan kedua dump kehabisan memori menggunakan BelkaSoft RAM Capturer sebagai perbandingan, yang menginstal driver Windows. Favorit lain adalah FTKImager (versi Lite ini baik-baik saja), dan saya ingin memulai dengan hanya paging file ekstraksi sehingga saya dapat memanfaatkan page_brute alat. Terlibat menit-menit terakhir DFIR tradecraft.

-

Membedakan apa yang baik dikenal dan tidak dikenal buruk. Bergantung pada cowok-COWOK-cewek di sini. Jika anda don't memiliki satu, menyiapkan versi tercepat dari salah satu yang anda mungkin bisa. Juga -- MalwareBytes beroperasi dengan melihat hal-hal dalam tindakan. Ini adalah mengapa hal itu's penting untuk meninggalkan segala sesuatu seperti itu sebelumnya. Instal dan jalankan MalwareBytes untuk pertama kalinya sekarang. Don't memungkinkan untuk reboot komputer. Alih-alih menutup tab browser, reload. Bukannya bergulir ke email anda di Outlook, buka kembali sama dikenal-dokumen buruk yang mungkin adalah penyebab dari ransomware. Melakukan pemeriksaan cepat dari sejarah browser dan gulir melalui email klien jika terbuka mencari acara lain (biasanya sekitar 10 menit sebelum akhir pengguna berpikir infeksi terjadi) dan tindakan pada orang-orang jika mereka muncul terkait. Ingat, anda're tidak di Internet lengkap-hanya jaringan yang merespon permintaan DNS dan ke depan mereka untuk beberapa lokal yang dipalsukan layanan.

Mitigasi Siklus (menghapus kompromi dengan cara apapun, dan memastikan itu tidak akan datang kembali. Mengembalikan mesin ke keadaan bekerja) ##

- Berjongkok. Anda belum't reboot, menutup program, atau terhubung ke Internet global belum, kan? Baik. Sebut DFIR lengkap untuk sekarang dan jangan menutup semua terlihat program-program. Anda've ran MalwareBytes pada jaringan palsu. Anda've mudah-mudahan juga mengumpulkan artefak menjalankan memori (termasuk paging file) dengan semua program yang terbuka. Anda bahkan dapat membunuh buruk proses sekarang (jika MalwareBytes belum't sudah). Merujuk kembali ke cowok-COWOK-cewek untuk menentukan dikenal-proses yang baik dan cukup banyak membunuh semuanya kecuali orang-orang yang diperlukan untuk menjaga OS berjalan, kecuali jika itu ada hubungannya dengan apa yang kita're selanjutnya: memeriksa lokal atau remote backup dan Volume Shadow Copy Service (VSS).

- Cari tahu apa yang dapat dikembalikan dan apa yang tidak dapat. Windows XP menciptakan Sistem Restore Point setiap 24 jam. Sejak Windows 7, namun, ada Volume Shadow Copy mekanisme, yang juga menciptakan backup file dan sebagainya. Semua tindakan ini terjadi secara otomatis tanpa adanya aktivitas pengguna. Jika anda bisa, clone seluruh drive. Jika anda dapat't karena keterbatasan waktu, ruang disk, atau mendahulukan, maka akses built-in backup OS kemampuan. Let's asumsikan Win7 atau lebih tinggi untuk kedua, dan anda dapat mengikuti bersama di sini, tapi aku yang awalnya punya ide-ide dari buku Sistem Operasi Forensik (dan's juga tercakup dalam Insiden Respon & Forensik Komputer, Edisi Ketiga):

C:\Windows\system32> vssadmin bayangan daftar [...] Isi shadow copy set ID: {45540ad8-8945-4cad-9100-5b4c9a72bd88} Terdapat 1 salinan bayangan pada waktu pembuatan: 3/4/2012 5:06:01 PM Shadow Copy ID: {670353fe-16 dst-4739-ad5e-12b1c09aff00} Asli Volume: (C:)\?\Volume{33faab95-9bc6-11df-9987-806e6f6e6963}\ Volume Shadow Copy: \?\GLOBALROOT\Device\HarddiskVolumeShadowCopy27 yang Berasal Mesin: funhouse Layanan Mesin: funhouse Penyedia: 'perangkat Lunak Microsoft Shadow Copy penyedia 1.0' Tipe: ClientAccessibleWriters Atribut: Gigih, Klien-dapat diakses, Tidak ada auto release, Diferensial, Auto pulih

mklink /D c:\vss \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy27dan anda dapatcd \vssdandiruntuk melihat apakah file-file yang telah ransomware ekstensi file (yaitu, file-file atau direktori yang dienkripsi) yang tersedia di terenkripsi negara dengan melintasi melalui itu sebagai root path. Anda kemudian dapatrmdir \vssketika selesai, mencoba yang lain HarddiskVolumeShadowCopy iterasi sebagai anda silahkan. Harlan Carvey dan Forensics Wiki juga telah rinci metode ini. - Pastikan anda telah mengumpulkan semua informasi yang anda butuhkan sebelum reboot. Dengan MalwareBytes diinstal, it's akan ingin untuk reboot. Anda mungkin ingin menginstal beberapa paket lain sebelum reboot, namun. Jika anda memiliki masalah dengan System Restore atau VSS pemulihan file, kemudian check out Arsenal Recon Gambar Mounter (hal ini terutama penting untuk mencoba ini karena ransomware dapat benar-benar pergi setelah mengembalikan poin dan VSS itu sendiri, menonaktifkan mereka). Satu hal besar yang harus dilakukan sebelum reboot untuk melakukan P2V virtual-machine guest clone operasi, biasanya dengan VMware vCenter Converter. Karena anda'll juga kemungkinan besar akan terhubung kembali ke Internet global setelah reboot, juga memastikan bahwa anda akan dapat update ke OS-tingkat dan tingkat aplikasi patch. Anda mungkin ingin memeriksa percobaan gratis dari Perusahaan perangkat Lunak Inspektur dari Flexera (sebelumnya Secunia) jika anda memiliki apa-apa lagi. Favorit lain adalah Microsoft Baseline Security Analyzer (MBSA) program. Memeriksa beberapa pengaturan seperti Firewall Windows atau macOS Keamanan & bagian Privasi di Preferensi Sistem. Jika anda ingin melihat daftar besar pengaturan keamanan, pastikan untuk memeriksa aplikasi gratis, Airlock, dari Lunarline (N. B., ini hanya bekerja dengan OS Windows 7, 8, dan 8.1 dan hanya akan menerapkan pengaturan keamanan untuk Internet Explorer versi 8, 9, dan 10-tapi ini adalah alat yang fantastis yang aman-konfigurasi regard). Memastikan bahwa saham jaringan akan tidak melampirkan/remap ketika komputer restart. Anda dapat memeriksa ini di Windows dan di macOS.

- Mengembalikan; Pemulihan; Mengembalikan. Hal terakhir yang harus dilakukan sebelum reboot adalah untuk memeriksa AutoRuns. Untuk Windows, ini berarti menjalankan Autoruns (sekali lagi, mencoba untuk mendapatkannya melalui USB atau lab/pemulihan jaringan Internet global). Cobalah untuk meninjau setiap item dengan seorang ahli. Di macOS, untuk meninjau barang-barang yang akan dijalankan pada startup, masuk ke System Preferences, Pengguna & kelompok-Kelompok, dan Login Items. Mengembalikan dengan me-restart dan memperhatikan MalwareBytes jika ia meminta anda. Mengembalikan dengan menjalankan MalwareBytes lagi. Mengembalikan dengan mendapatkan persetujuan untuk terhubung kembali ke Internet global. Update MalwareBytes. Jalankan MalwareBytes lagi. Update OS dan menjalankan built-in atau pihak ketiga OS-tingkat dan tingkat aplikasi pembaruan program. Mengembalikan dengan membiarkan update selesai dan reboot jika mereka meminta anda untuk. Sekarang aman untuk menyalin file yang dipulihkan dari backup dan menimpa file yang dienkripsi. Memastikan bahwa anda telah dipulihkan semua layanan/data ke negara itu sebelum insiden ocurring.

- Menggunakan komputer. Apakah itu ok? Semuanya kembali normal? Itu adalah ok untuk membunuh proses atau menghentikan layanan yang anda anggap masih menakutkan-cari. Jika file yang hilang atau tidak bisa ditemukan dari backup, lalu apa selanjutnya jalan? Saran saya adalah untuk menyalin semua masih-file yang dienkripsi untuk penyimpanan offline, seperti USB drive. Mungkin di lain waktu pemulihan utilitas yang akan dibangun untuk ransomware file. Apakah komputer anda bertindak seolah-olah itu telah malware apapun (tidak hanya ransomware) masih? Jika demikian, maka karantina dan meningkatkan penelitian, keahlian, dan DFIR kemampuan.

-

Bersedia untuk menggunakan komputer yang berbeda bahkan jika tampaknya ok. Bersedia untuk menyerahkan komputer anda kepada seorang ahli. Bersedia untuk memungkinkan untuk duduk di karantina lagi. Diketahui dan disiapkan yang selama berikutnya-dan-fase terakhir, anda tidak pernah bisa melihat ini khususnya komputer lagi.

Pemberantasan Siklus (keuntungan situasional pengertian, after action review) ##

- Cari tahu bagaimana ransomware itu dijalankan atau diinstal. Review dan merekam apa yang terjadi, apa yang anda've didokumentasikan, dll. Menyimpan informasi dan bekerja dengan lebih formal sistem, seperti Raquet, nightHawkResponse, SOF-ELK, malcom, malcontrol, atau MISP. Menggunakan formal SIEM atau sistem ticketing untuk melacak masalah ini atau buku yang berhubungan dengan isu-isu masa lalu, seperti MozDef. Benar-benar sampai ke bawah bagaimana itu diinstal atau dijalankan, meskipun-anda perlu memahami cara kerjanya. Jika anda dapat't manual melakukan hal ini, setidaknya memanfaatkan Otomatis Malware Analysis (AMA) dari beberapa jenis. Jika anda UTM di kantor Palo Alto Networks dan perusahaan anda memiliki lisensi untuk WildFire, maka anda sudah memiliki AMA. Komersial lain AMA platform meliputi: Lastline, Cyphort, Check Point, McAfee Sandbox (Lanjutan Ancaman Pertahanan atau ATD), Symantec Mantel Biru, FireEye, Trend Micro Deep Penemuan Sandbox, Fidelis, Cisco ThreatGRID, dan Fortinet. I've diidentifikasi ini di sini sehingga anda dapat meminta anda InfoSec atau teknologi-pemimpin tim jika ada sehingga mereka dapat pergi melihat apa yang ditemukan. Jika tidak ada, maka mungkin memanggil vendor dan bertanya mengapa tidak?

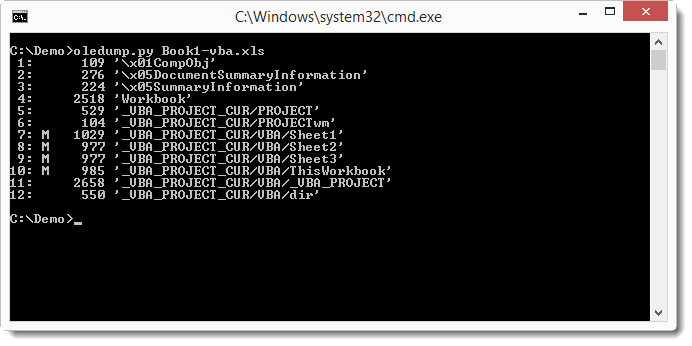

- Ekstrak ransomware's fitur dan perilaku untuk korelasi. Bandingkan hash dan Indikator lain dari Kompromi (IoCs) dengan salah-buruk-nilai yang lebih mendalam bahwa apa yang telah terjadi sejauh ini. Jika ransomware infeksi yang berasal dari virus macro dalam dokumen Office (atau bahkan langsung dari email), kemudian ekstrak VBA macro menggunakan Didier Stevens tools: emldump dan oledump. Untuk full perilaku eksekusi yang anda temukan dalam memori anda forensik analisis, Cuckoo Sandbox di banyak, banyak iterasi (termasuk online-mengirimkan layanan, Malwr, yang didasarkan itu) adalah alat (bahkan untuk macOS binari!). Mirip dengan Malwr adalah Muatan Keamanan, Comodo Camas, Comodo Valkyrie, MalwareViz, Snowbird, ThreatTrack, dan Vicheck, semua ditarik dari buku-buku yang menutupi screenshot dan mendalam teknik-teknik analisis dengan judul seperti: Malware Canggih Analisis, serta: Windows Malware Analisis Essentials. Untuk yang termurah komersial tool, check out JoeSecurity, sebuah situs yang memiliki banyak referensi yang berguna tentang AMA mereka blog. Jika ransomware melakukan koneksi jaringan (atau berbahaya komunikasi yang ditemukan pada komputer), mencari tahu di mana mereka akan pergi dan mengapa.

- Tahu musuh anda dan tanggapan yang sesuai. Anda don't harus menjadi (atau menetapkan atau sewa) yang DFIR atau Ancaman Intelijen ahli untuk mengikis permukaan serangan ransomware (meskipun hal ini membantu). Namun, jika anda tahu bahwa anda memiliki APT Ransomware bukan kriminal-termotivasi ransomware, maka anda memiliki jenis khusus dari masalah. Mungkin ransomware disampaikan melalui jaringan lokal, seperti melalui Microsoft Active Directory Objek Kebijakan Grup (AD GPO). Jika anda memiliki kecurigaan bahwa serangan yang ditargetkan (misalnya, hanya eksekutif's komputer memiliki ransomware, atau hanya tinggi-profil individu), maka anda benar-benar perlu untuk memiliki seseorang lain kelas pekerjaan rumah anda untuk anda. Jika anda berpikir anda dapat melakukan ini sendiri, pergi kanan depan -- situs ini akan membantu anda dalam pencarian anda -- http://www.threathunting.net

- Secara proaktif membendung kerusakan sebelum acara berikutnya. Jika itu hanya komputer anda, pertimbangkan untuk meng-upgrade OS anda atau memungkinkan tingkat tertinggi dari UAC mungkin (atau keduanya). Memeriksa Pembaruan Windows Control Panel Pengaturan. Jika anda adalah seorang atau InfoSec profesional membantu orang lain dengan ransomware, maka itu adalah waktu untuk meninjau kembali dua kebijakan: 1) Anda tidak-admin kebijakan, yaitu, reguler pengguna akhir harus tidak memiliki akses Administrator, dan 2) aplikasi Anda membolehkan kebijakan. Ada beberapa trik untuk daftar putih aplikasi yang harus anda ketahui, terutama untuk Windows. Baca ini slide deck, terutama dimulai dengan slide 15 -- http://www.info-assure.co.uk/public_downloads/Talk%20is%20cheap-IR%20tools%20can%20be%20too.pdf -- dan perhatikan bahwa sepuluh slide (15-25) akan menyelamatkan anda dari mendapatkan ransomware secara gratis, cukup banyak secara permanen. Namun, saya sangat menyarankan anda untuk membaca slide 29-37 untuk memahami bahwa anda perlu untuk menginstal PowerShell v5 untuk setiap pengguna komputer dengan AppLocker aplikasi-membolehkan kebijakan. Bukan tugas yang mudah, tapi jika anda tertarik, silakan bertanya di komentar dan saya'll menjawab ada atau memperbarui jawaban saya di sini.

- Pembaruan; Update; Update. Update semua didukung Os pada jaringan anda (mereka mengurangi jangka menengah dan kemampuan defensif, termasuk postur tubuh). Update ke OS yang lebih baru. Menjalankan OS update. Update aplikasi anda. Update plugin anda. Update Office suite. Jika anda dapat memperbarui ke Kantor 2016, maka anda dapat menggunakan IKLAN sederhana GPO (mirip dengan AppLocker yang dijelaskan diatas) untuk Blok macro berjalan di Kantor file dari Internet.

- Memastikan bahwa anda tetap diperbarui. Don't membuatnya mudah untuk mengatakan tidak untuk memperbarui (maka mengapa tidak-admin policy). Mendorong GPO untuk mengubah Kebijakan Komputer Lokal – Computer Configuration – Administrative Templates – Komponen Windows – Windows Update item. Misalnya, perubahan

Re-prompt untuk me-restart dengan yang dijadwalkan instalasiuntuk Mengaktifkan dengan 1440 (24 jam) setelah pengaturanTidak ada auto-restart dengan login pengguna untuk instalasi otomatis terjadwaluntuk Diaktifkan. Selesai denganMemungkinkan pembaruan otomatis instalasi langsunguntuk Diaktifkan juga. Memberitahukan kepada semua pengguna akhir melalui kebijakan tertulis serta melalui kontraktor atau karyawan orientasi bahwa perusahaan akan berasumsi bahwa jika komputer anda, maka perusahaan mungkin memerlukan mereka untuk reboot setidaknya setiap-hari lainnya. Ini adalah kebijakan yang adil. Beberapa pengguna, terutama CAD pekerja, lebih memilih untuk meninggalkan komputer mereka selama beberapa hari atau minggu pada suatu waktu (beberapa bahkan berbulan-bulan!). Memastikan anda memiliki waktu yang tepat kecuali proses ini pengguna akhir, tetapi juga memastikan bahwa mereka mendapatkan ditambal untuk beberapa disepakati pengecualian kebijakan dengan tambahan disepakati alternatif atau kompensasi kontrol. Paling tidak't, jadi don't membiarkan mereka! Komputer Apple dapat memiliki akar-tingkat cronjob yang berjalansoftwareupdate -i-asehari-hari. Ingat bahwa PXE boot jaringan yang digunakan dalam Penahanan Siklus? Memastikan bahwa baseline memasang gambar yang diperbarui menurut kebijakan yang sama (yaitu, setiap-hari), sebaiknya melalui otomatisasi. Sementara anda're sana, pastikan untuk memperbarui lainnya perangkat lunak lokal (melalui Perusahaan Software Inspector atau yang serupa), dan secara khusus: anti-virus perangkat lunak atau agen pembaruan. Anda mungkin memiliki (saya tentunya) mendengar cerita bahwa seorang karyawan baru atau kontraktor menerima baru dicitrakan laptop dan mendapat malware atau ransomware pada hari pertama on-the job! Mencegah skenario ini terjadi dengan menjaga dasar anda gambar yang up-to-date juga-dan ini karya besar bersama dengan cowok-COWOK-cewek sistem anda've dibangun pada waktu yang sama terisolasi jaringan! Menjaga orang-orang yang dikenal-baik hash up-to-date! It's juga tempat yang baik untuk memulai pelacakan aset persediaan untuk semua pengguna dan unsur-unsur yang membuat Perusahaan anda. - Mengasah gergaji. Anda InfoSec tim dan/atau manajemen TI anda harus tahu apa yang mereka're benar-benar melakukan hal yang salah di sini bahwa ransomware adalah aktif di lingkungan mereka. Ada begitu banyak bebas (atau sudah dibayar untuk) pilihan mereka mungkin memiliki. Saya hanya pergi melalui ini disebut Microsoft RAP dari mereka Proaktif Premier Jasa. Jika vektor-vektor yang datang dari macro, memperbaiki masalah itu; USB, yang satu; APT, yah -- hanya melakukan yang terbaik untuk masing-masing masalah (bukan gejala) yang dapat anda. Slide deck yang saya dikutip dalam Proaktif Batang bagian memiliki banyak langsung-mudah, gratis ide-ide untuk hal-hal yang dapat menerapkan pada tingkat jaringan, untuk log streaming, untuk sistem manajemen, atau di organisasi-tingkat. Juga lihat dokumen ini -- https://www.melani.admin.ch/dam/melani/en/dokumente/2016/technical%20report%20ruag.pdf.download.pdf/Report_Ruag-Espionage-Case.pdf -- di mana saya punya banyak ide-ide ini.

CATATAN: Sebagai 'jawaban terbaik' tampaknya lebih berorientasi untuk pengguna tingkat lanjut (bahkan ke tingkat respon insiden tim), ini akan mudah dilakukan untuk setiap pengguna dengan pengetahuan tentang Linux Live Cd.

.

.

Pada risiko terdengar bodoh, aku'll menjawab satu-liner:

Matikan PC dan boot Live CD Linux.

DETAIL:

Jika itu's OS Windows, mengubah sistem off dan boot Linux Live CD. Backup data anda dan kemudian clone cadangan. Menjaga satu tempat yang aman dan mencoba berjalan satu lainnya di bawah OS bersih.

Jika itu's Linux maka ransomeware ini dirancang untuk bekerja pada Linux, sehingga sama proses backup, tapi kemudian hanya berjalan di bawah OS yang berbeda (yaitu, *BSD, Windows, Android dibangun di Linux tetapi sangat berbeda dalam pengalaman saya-).

Tentu saja, sebagai ransomeware pengembang mengatakan, anda mungkin juga membiarkan itu selesai. Jika anda menghentikan proses pertengahan, anda'll kemungkinan besar tidak pernah memulihkan apa yang telah dienkripsi sudah. Anda'll tidak memiliki ID untuk menghubungi pengembang dengan, dan mereka mungkin mungkin belum menerima kunci enkripsi. Opsional, anda dapat menggabungkan keduanya. Menggunakan apa yang saya katakan sebelumnya maka cukup boot sistem yang terinfeksi kembali dan membiarkan hal itu selesai.

Declaimer: I'm manusia kentang; yaitu TIDAK pengembang apa-apa

Ransomware menyebar hanya karena orang-orang yang membayar itu, pertanyaan dan jawaban membantu mendapatkan Ransomware reputasi bahwa adalah mungkin untuk membuat orang membayar. Hal ini jauh lebih baik menginvestasikan uang di sebuah anti-virus daripada harus membayar kemudian untuk memulihkan data anda.

Jika mengganggu proses di tengah mungkin berbahaya (karena pengembang ingin anda tidak mencoba untuk menghentikan enkripsi), tidak ada yang mencegah abnormal gangguan yang terkait dengan hilangnya data (memegang tombol RESET untuk beberapa detik, layar biru yang disebabkan oleh buggy driver... ). Secara umum data yang dienkripsi tidak lagi toleran terhadap kesalahan kecil dari satu bit (salah sedikit tidak membuat perbedaan dalam sebuah file teks, tapi salah sedikit dalam data dienkripsi menyebabkan hilangnya semua data)

Juga Ransomware pengembang harus benar-benar membayar anda sebagian kecil dari hard drive anda harga, karena banyak operasi I/O benar-benar mengurangi masa pakai hard drive anda.

Hal lain yang penting, hanya me-reset password dari account anda, tetapi don't belum memasukkan pengaktifan kembali kode. Kerusakan Ransomware dapat dibatasi jika beberapa data yang di-host di layanan cloud atau beberapa jenis server, yang berarti bahwa jika malware mendapatkan akses ke kredensial anda / sesi ini dapat mengakses dengan aman disimpan data peningkatan kerusakan. Reset password akan memblokir akses lebih lanjut ke rekening anda (asalkan smartphone anda tidak terinfeksi dan reaktivasi kode tidak disadap).

Banyak web services yang menyediakan login unik juga memungkinkan untuk mengelola akses ke perangkat dan untuk melakukan beberapa tindakan dalam kasus mencuri kredensial (atau seharusnya kredensial dicuri).

Hal ini seperti salah satu masalah matematika dalam teori permainan, anda akan membayar untuk mendapatkan keuntungan kecil segera (memulihkan data anda), atau akan anda hanya mengabaikan Ransomware membiarkan itu pergi keluar dari bisnis melakukan "baik" pada jangka panjang untuk semua?